Documentation Index

Fetch the complete documentation index at: https://mintlify-mintlify-doc-products-public-1774055462.mintlify.app/llms.txt

Use this file to discover all available pages before exploring further.

Configurer le SSO

Okta

Configurer le SSO Okta dans votre Tableau de bord Mintlify

- Dans votre Tableau de bord Mintlify, accédez à la page Single Sign-On.

- Cliquez sur Configure.

- Sélectionnez Okta SAML.

- Copiez l’URL de Single sign on et l’Audience URI.

Créer une application SAML dans Okta

- Dans Okta, sous Applications, créez une nouvelle intégration d’application utilisant SAML 2.0.

-

Saisissez les informations suivantes à partir de Mintlify :

- Single sign on URL : l’URL que vous avez copiée depuis votre Tableau de bord Mintlify

- Audience URI : l’URI que vous avez copiée depuis votre Tableau de bord Mintlify

- Name ID Format :

EmailAddress

-

Ajoutez ces déclarations d’attribut :

Name Name format Value firstNameBasic user.firstNamelastNameBasic user.lastName

Copier l’URL de metadata Okta

Microsoft Entra

Configurer Microsoft Entra SSO dans votre tableau de bord Mintlify

- Dans votre tableau de bord Mintlify, accédez à la page Single Sign-On.

- Cliquez sur Configure.

- Sélectionnez Microsoft Entra ID SAML.

- Copiez l’URL de connexion unique et l’URI d’audience.

Créer une application d’entreprise dans Microsoft Entra

- Dans Microsoft Entra, accédez à Enterprise applications.

- Sélectionnez New application.

- Sélectionnez Create your own application.

- Sélectionnez « Integrate any other application you don’t find in the gallery (Non-gallery) ».

Configurer SAML dans Microsoft Entra

- Dans Microsoft Entra, accédez à Single Sign-On.

- Sélectionnez SAML.

- Sous Basic SAML Configuration, saisissez ce qui suit :

- Identifier (Entity ID) : l’URI d’audience depuis Mintlify

- Reply URL (Assertion Consumer Service URL) : l’URL de connexion unique depuis Mintlify

Configurer Attributes & Claims dans Microsoft Entra

- Dans Microsoft Entra, accédez à Attributes & Claims.

- Sélectionnez Unique User Identifier (Name ID) sous « Required Claim ».

- Modifiez l’attribut Source en

user.primaryauthoritativeemail. - Sous Additional claims, créez les éléments suivants :

Name Value firstNameuser.givennamelastNameuser.surname

Copier l’URL de metadata Microsoft Entra

Enregistrer dans Mintlify

Provisionnement JIT

Modifier ou supprimer le fournisseur SSO

- Accédez à la page Single Sign-On dans votre Dashboard.

- Cliquez sur Configure.

- Sélectionnez votre fournisseur SSO préféré ou choisissez de ne pas utiliser le SSO.

Autres fournisseurs

Google Workspace avec SAML

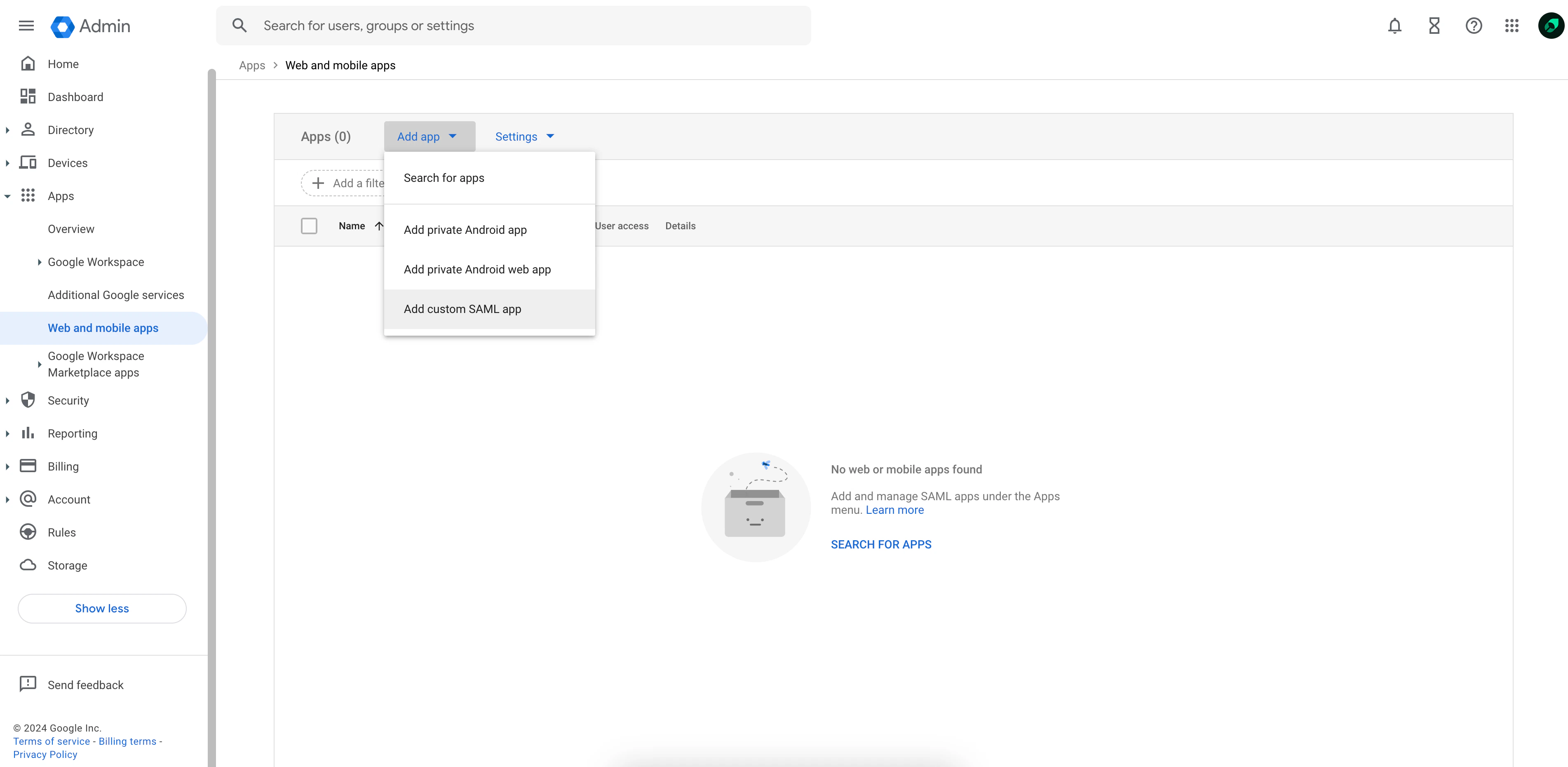

Créer une application

- Dans Google Workspace, accédez à Web and mobile apps.

- Sélectionnez Add custom SAML app dans le menu déroulant Add app.

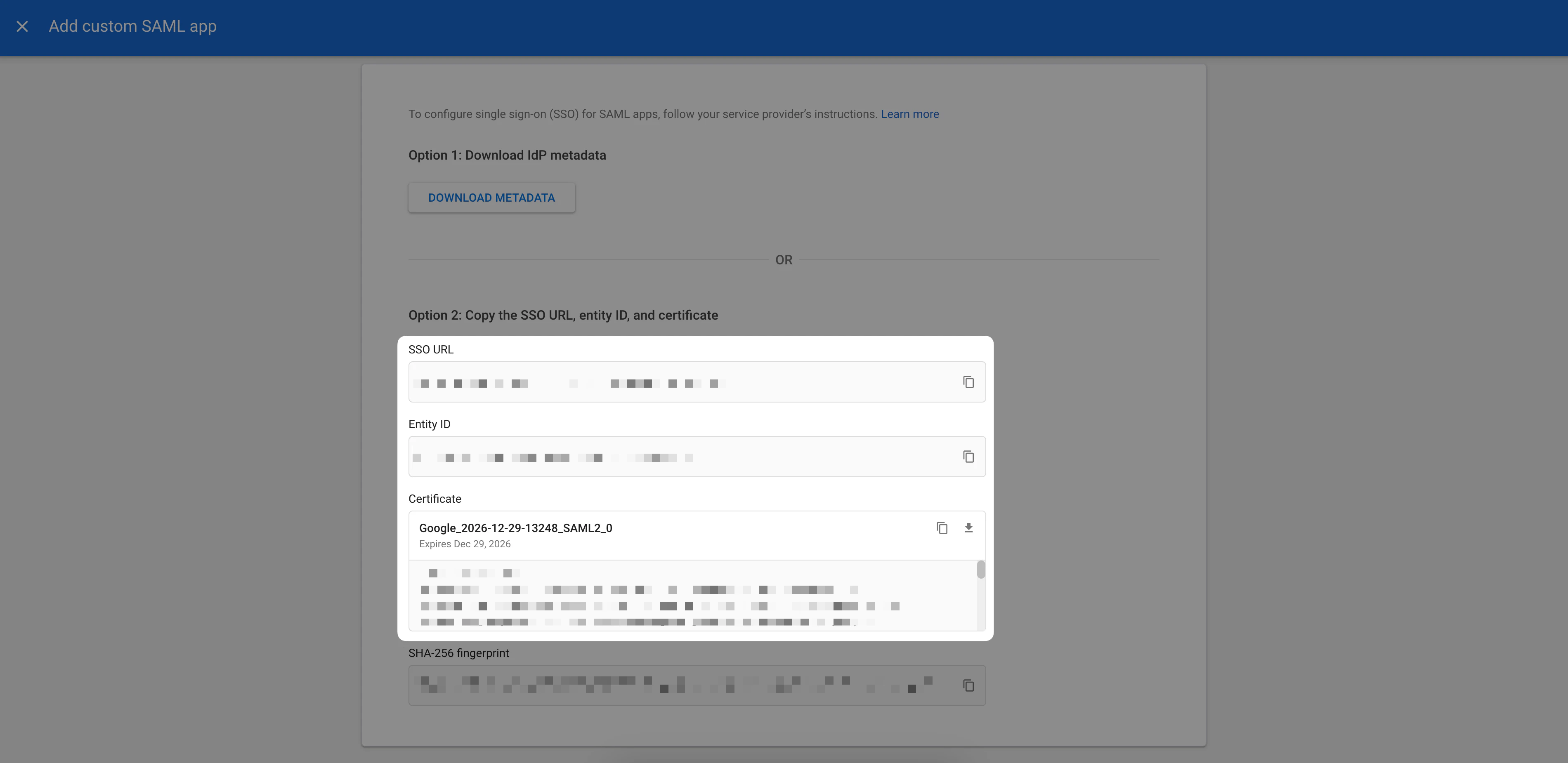

Envoyez-nous les informations de votre IdP

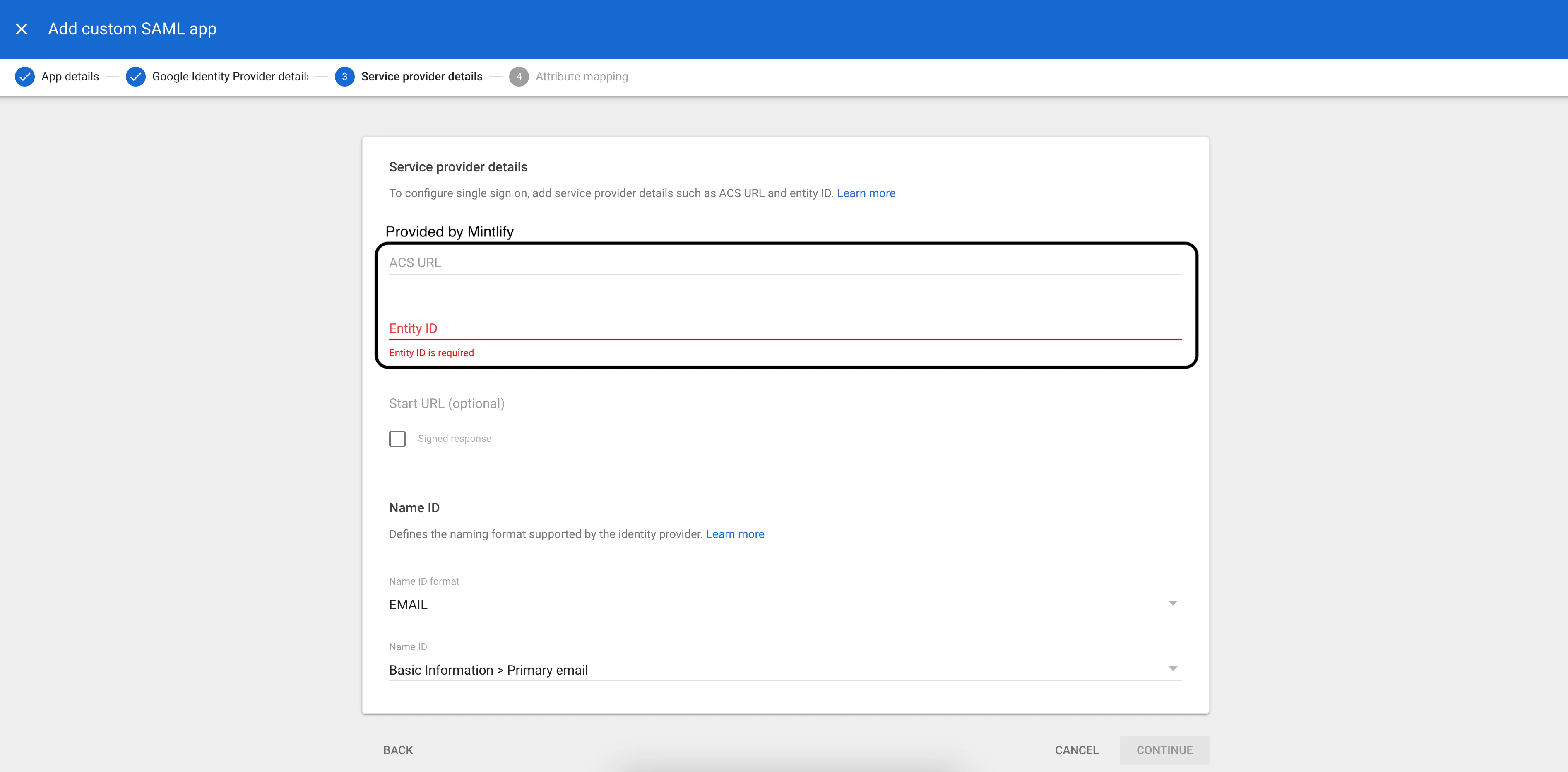

Configurer l’intégration

- ACS URL (fournie par Mintlify)

- Entity ID (fourni par Mintlify)

- Name ID format :

EMAIL - Name ID :

Basic Information > Primary email

| Google Directory Attribute | App Attribute |

|---|---|

First name | firstName |

Last name | lastName |

Okta (OIDC)

Créer une application

Configurer l’intégration

Envoyez-nous les informations de votre IdP

<your-tenant-name>.okta.com). Vous pouvez les envoyer via un service comme 1Password ou SendSafely.